文章目录

Docker 网络基础

Docker网络管理

容器的网络默认与宿主机及其他容器都是相互隔离, 但同时我们也要考虑下面的一些问题, 比如:

- 多个容器之间是如何通信的

- 容器和宿主机是如何通信的

- 容器和外界主机是如何通信的

- 容器中要运行一些网络应用(如 nginx、 web 应用、数据库等),如果要让外部也可以访问这些容器内运行的网络应用应该如何实现

- 容器不想让它的网络与宿主机、与其他容器隔离应该如何实现

- 容器根本不需要网络的时候应该如何实现

- 容器需要更高的定制化网络(如定制特殊的集群网络、定制容器间的局域网)应该如何实现

Docker网络架构

Docker 容器网络是为应用程序所创造的虚拟环境的一部分,它能让应用从宿主机操作系统的网络环境中独立出来,形成容器自有的网络设备、 IP 协议栈、端口套接字、 IP路由表、防火墙等等与网络相关的模块。

Docker 为实现容器网络,主要采用的架构由三部分组成: CNM、 Libnetwork 和驱动。

CNM

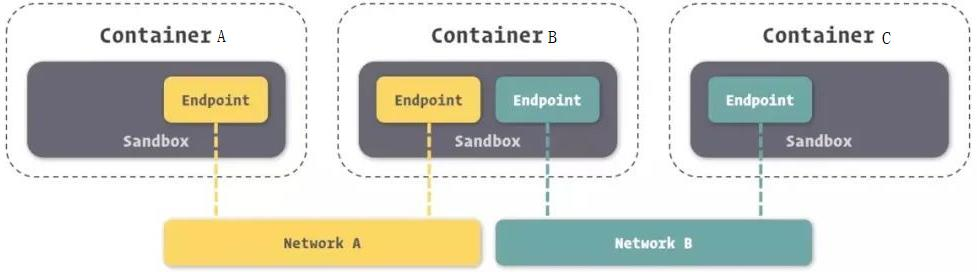

Docker 网络架构采用的设计规范是 CNM(Container Network Model)。 CNM 中规定了 Docker 网络的基础组成要素: Sandbox、 Endpoint、 Network。

- Sandbox:提供了容器的虚拟网络栈,也即端口、套接字、 IP 路由表、防火墙、DNS 配置等内容。主要用于隔离容器网络与宿主机网络,形成了完全独立的容器网络环境

- Network: Docker 内部的虚拟子网,使得网络内的参与者能够进行通讯。

- Endpoint:就是虚拟网络的接口,就像普通网络接口一样, Endpoint 的主要职责是负责创建连接。 **Endpoint 类似于常见的网络适配器,那也就意味着一个 Endpoint 只能接入某一个网络, 当容器需要接入到多个网络,就需要多个 Endpoint。 **

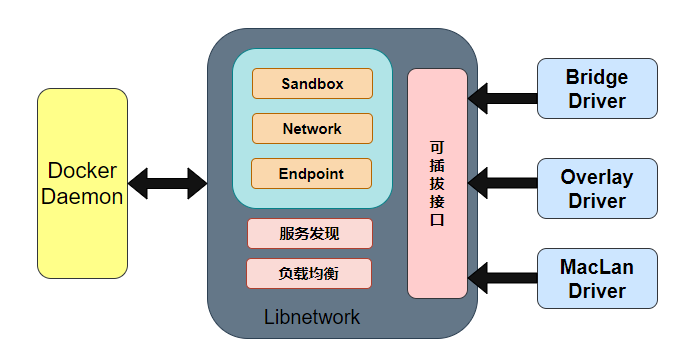

Libnetwork

Libnetwork 是 CNM 的一个标准实现。 Libnetwork 是开源库,采用 Go 语言编写(跨平台的),也是 Docker 所使用的库, Docker 网络架构的核心代码都在这个库中。Libnetwork 实现了 CNM 中定义的全部三个组件,此外它还实现了本地服务发现、基于 Ingress 的容器负载均衡,以及网络控制层和管理层等功能。

驱动

驱动主要负责实现数据层相关内容,例如网络的连通性和隔离性是由驱动来处理的。驱动通过实现特定网络类型的方式扩展了 Docker 网络栈,例如桥接网络和覆盖网络。

Docker 内置了若干驱动,通常被称作原生驱动或者本地驱动。例如 Bridge Driver、Host Driver、 Overlay Driver、 MacVLan Driver、 IPVLan Driver、 None Driver 等等。每个驱动负责创建其上所有网络资源的创建和管理。

常见的网络类型

bridge网络

bridge 驱动会在 Docker 管理的主机上创建一个 Linux 网桥。默认情况下,网桥上的容器可以相互通信。也可以通过 bridge 驱动程序配置,实现对外部容器的访问。Docker 容器的默认网络驱动.当我们需要多个容器在同一个 Docker 主机上通信时,桥接网络是最佳选择。

host 网络

对于独立容器,移除容器和 Docker 主机之间的网络隔离,并直接使用主机的网络。当网络堆栈不应该与 Docker 主机隔离,但是希望容器的其他资源被隔离时,主机网络是最佳选择。

container 网络

这个模式指定新创建的容器和引进存在的一个容器共享一个网络 ,而不是和宿主机共享。新创建的容器不会创建自己的网卡,配置自己的 ip,而是和一个指定的容器共享 ip,端口等,两个容器除了网络方面,其他的如文件系统、进程列表等还是隔离的。两个容器的进程可以通过 lo 网卡设备通信

none 网络

Docker 容器拥有自己的 Network Namespace,但是,并不为 Docker 容器进行任何网络配置。也就是说,这个 Docker 容器没有网卡、 IP、路由等信息。容器完全网络隔离。

overlay 网络

借助 Docker 集群模块 Docker Swarm 搭建的跨 Docker Daemon 网络。将多个Docker 守护进程连接在一起,使集群服务能够相互通信。当我们需要运行在不同Docker 主机上的容器进行通信时,或者当多个应用程序使用集群服务协同工作时,覆盖网络是最佳选择

另外,在 Docker 安装时,会自动安装一块 Docker 网卡称为 docker0,它是一个网桥设备,主要用于 Docker 各容器及宿主机的网络通信。

Docker 网络管理命令

| 命令 | 别名 | 功能 | 备注 |

|---|---|---|---|

| docker network create | 创建网络 | ||

| docker network connect | 连接网络 | ||

| docker network disconnect | 断开网络 | ||

| docker network ls | docker network list | 列出网络 | |

| docker network prune | 删除不使用的网络 | ||

| docker network inspect | 查看网络详情 | ||

| docker network rm | docker network remove | 删除 1 个或者多个网 |

docker_network_create_85">docker network create

功能:创建自定义网络

语法:

docker network create [OPTIONS] NETWORK

关键参数:

- -d, --driver: 网络驱动

- –gateway: 网关地址

- –subnet: 表示网段的 CIDR 格式的子网

- –ipv6: 启用 ipv6

样例

docker network create --driver=bridge --subnet=192.168.0.0/16 br0

docker_network_inspect_110">docker network inspect

功能:查看网络详情

语法:

docker network inspect [OPTIONS] NETWORK [NETWORK...]

关键参数:

- -f,–format:指定格式

样例

docker network inspect mynetwork

docker_network_connect_132">docker network connect

功能:将容器连接到网络。可以按名称或 ID 连接容器。 一旦连接,容器可以与同一网络中的其他容器通信。

语法:

docker network connect [OPTIONS] NETWORK CONTAINER

关键参数:

- –ip: 指定 IP 地址

- –ip6: 指定 IPv6 地址

样例1:

将正在运行的容器连接到网络

$ docker network connect multi-host-network my_container1

启动时将容器连接到网络

还可以使用 docker run --network=<network-name>选项启动容器并立即将其连接到网络。

$ docker run -itd --network=multi-host-network busybox-container

指定容器的 IP 地址

可以指定要分配给容器网络接口的 IP 地址。

$ docker network connect --ip 10.10.36.122 multi-host-network container2

样例2:

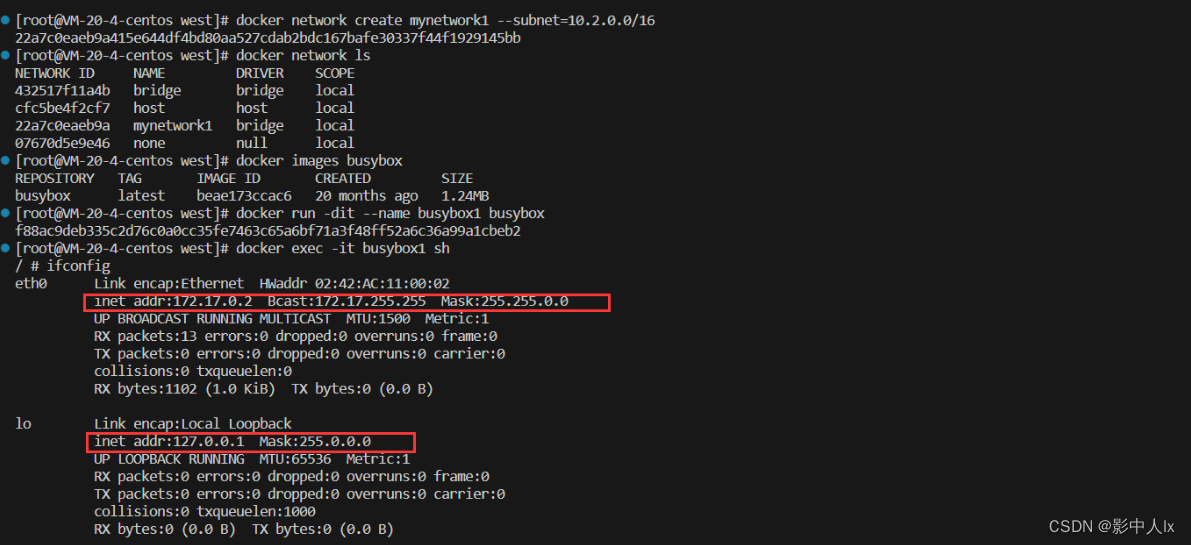

docker network create mynetwork1 --subnet=10.2.0.0/16

docke network ls

docker images busybox

# 运行一个容器

docker run -dit --name busybox1 busybox

docker exec -it busybox1 sh

# 查看配置信息

ifconfig

可以看到默认容器的ip地址为:172.17开头,这是由docker0的bridge给的。

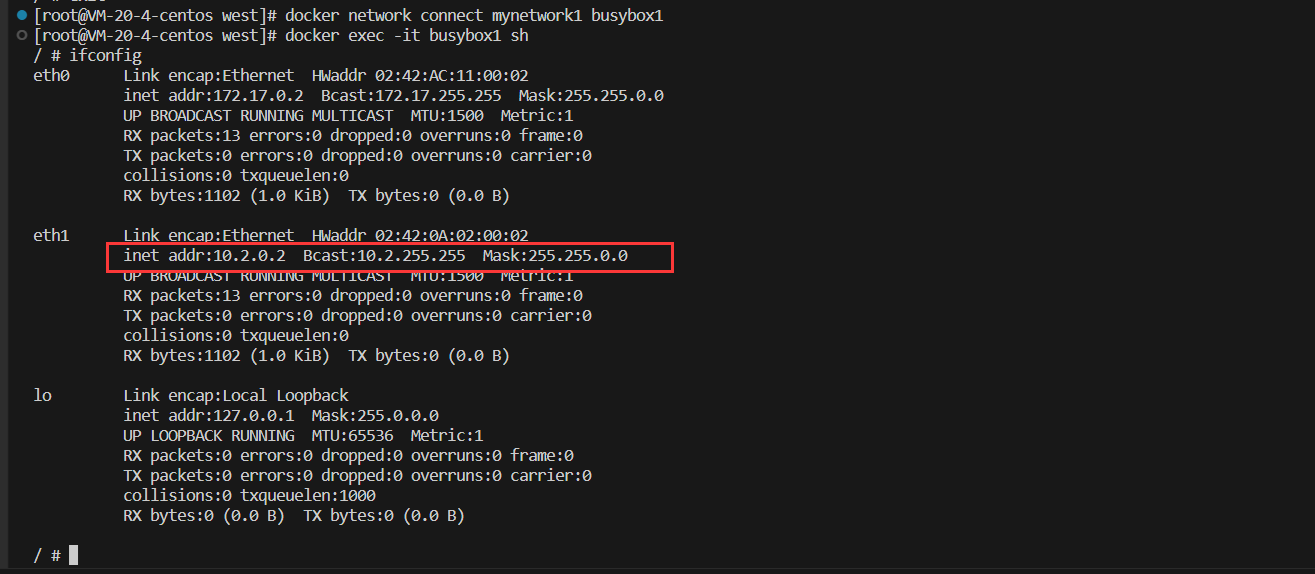

接下来连接上docker network,查看配置信息:

docker network connect mynetwork1 busybox1

docker exec -it busybox1 sh

# 查看配置信息

两种方式连接network的区别

方式二相对于方式一,方式二会在创建容器时先加入bridge:172.17.0.1网络(也就是docker0网桥),然后再加入到mynetwork1网络中。

docker_network_disconnect_201">docker network disconnect

功能:断开网络

语法:

docker network disconnect [OPTIONS] NETWORK CONTAINER

关键参数:

- -f:强制退出

docker_network_prune_217">docker network prune

功能:删除不使用的网络

语法:

docker network prune [OPTIONS]

关键参数:

- -f,–force:不提示

docker_network_rm_233">docker network rm

功能:删除1个或者多个网络

语法:

docker network rm NETWORK [NETWORK...]

关键参数:

- -f:强制退出

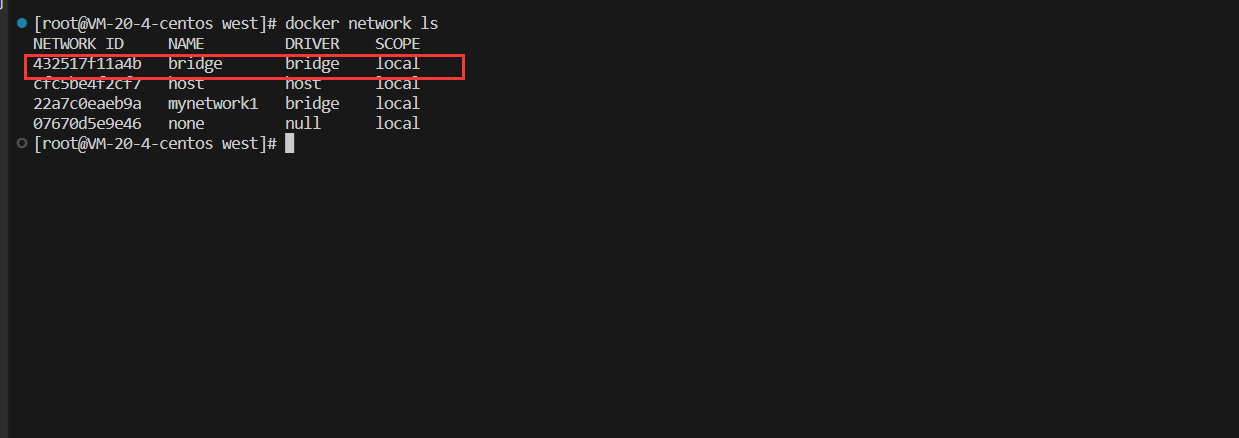

docker_network_ls_249">docker network ls

功能:列出网络

语法:

docker network ls [OPTIONS]

别名

docker network list

关键参数:

- -f, --filter:指定过滤条件

- –format:指定格式

- –no-trunc:不截断

- -q, --quiet :仅仅显示 id

docker_Bridge__271">docker Bridge 网络

网络介绍

Docker Bridge 网络采用内置的 bridge 驱动, bridge 驱动底层采用的是 Linux 内核中Linux bridge 技术。

就网络而言, bridge 网络是在网络段之间转发流量的链路层设备,而网桥可以是在主机内核中运行的硬件设备或软件设备;

就 Docker 而言,桥接网络使用软件网桥 docker0,它允许连接到同一网桥网络的容器进行通信,同时提供与未连接到该网桥网络容器的隔离。

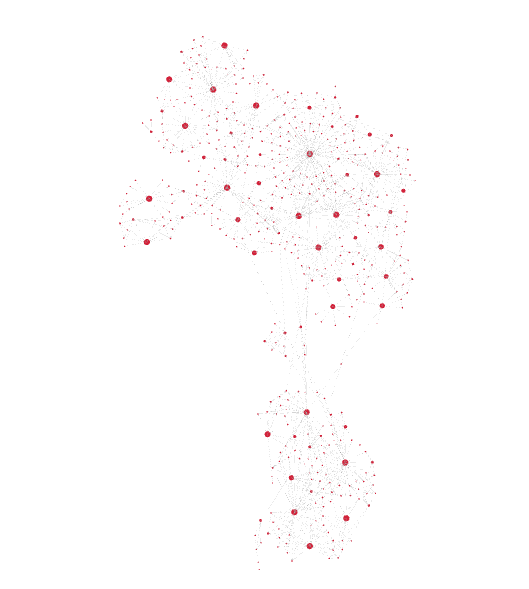

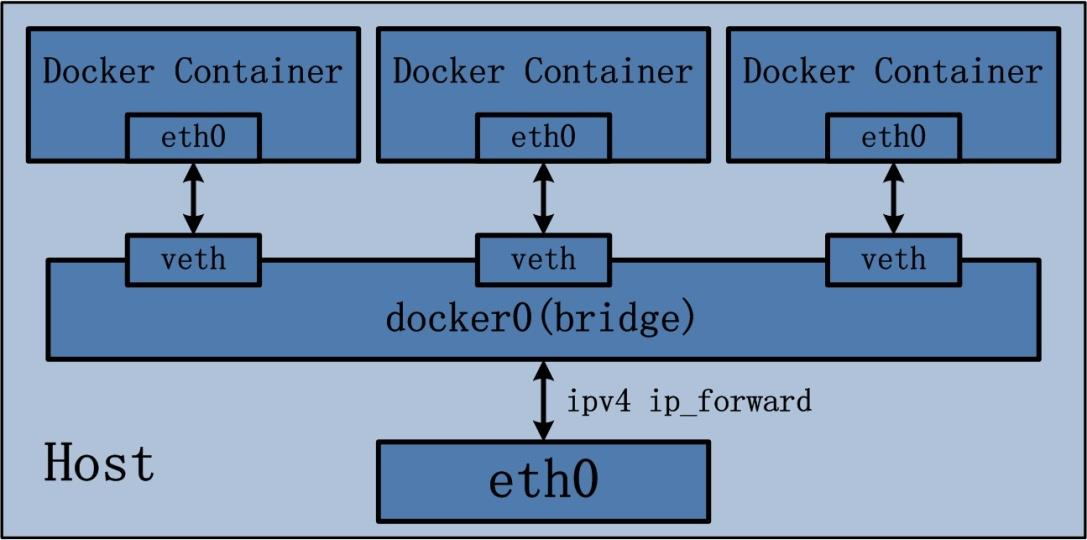

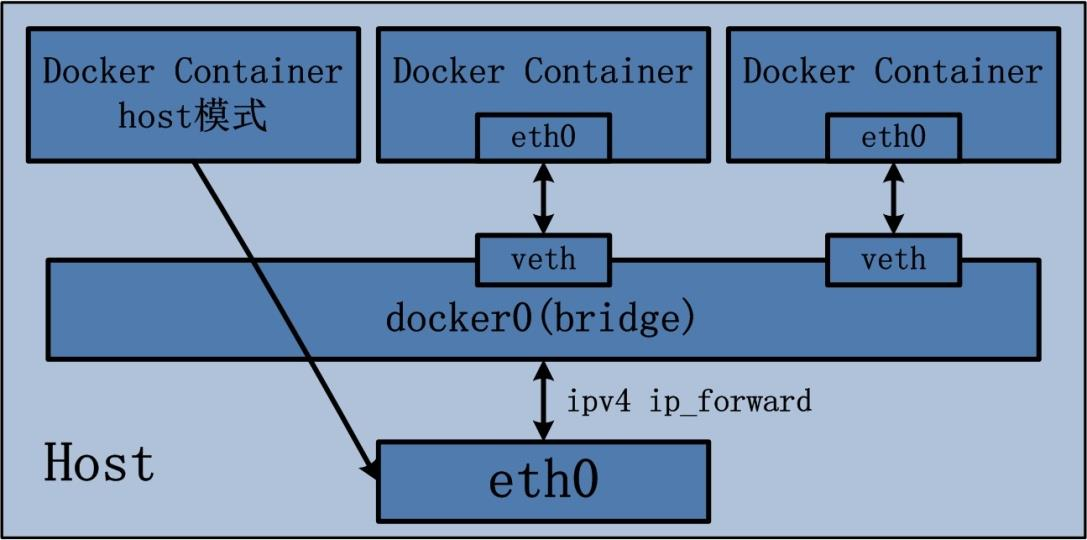

docker container的bridge桥接模式结构图:

默认情况下,创建的容器在没有使用–network 参数指定要加入的 docker 网络时,默认都是加入 Docker 默认的单机桥接网络,即下面的 name 为 bridge 的网络。

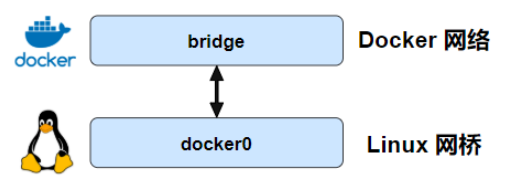

默认的 bridge 网络会被映射到内核中为 docker0 的网桥上。

Docker 默认的 bridge 网络和 Linux 内核中的 docker0 网桥是一一对应的关系。bridge 是 Docker 对网络的命名,而 docker0 是内核中网桥的名字。

操作案例

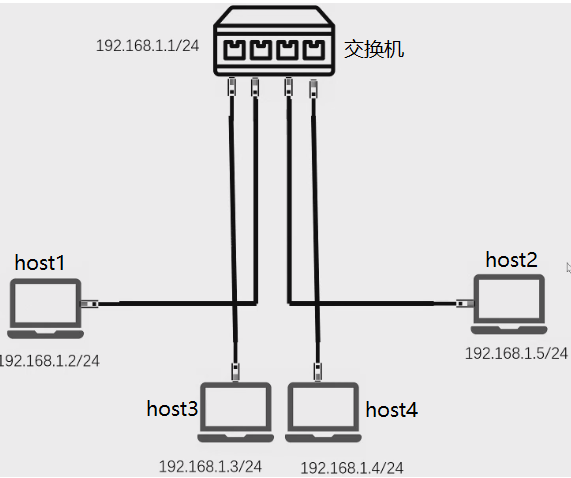

多台主机是如何通过网络中进行通信的?

如果是两台主机可以直接通过连接网线的两端进行通信。那多台主机通信怎么处理呢?这就需要新增路由器/交换机,把多台主机连接到路由器/交换机上, 通过路由器/交换机来达到交换数据, 即通信的目的。

其实容器之间的通信也和上面主机通信的方式如出一辙, 在安装 Docker的时候会默认 docker0 这个网桥软件设备, 这个 docker0 设备可以类比成上图的交换机/路由器设备,当我们创建好容器之后, 如果不手动指定网络模式,默认会使用bridge 网络, 容器会自动连接到 do88cker0 这个网桥设备, 然后通过这个网桥来进行容器间的通信。

busybox介绍

BusyBox 是一个集成了一百多个最常用 Linux 命令和工具(如 cat、 echo、grep、 mount、 telnet 等)的精简工具箱,它只需要几 MB 的大小,很方便进行各种快速验证,被誉为“Linux 系统的瑞士军刀”。

BusyBox 可运行于多款 POSIX 环境的操作系统中,如 Linux(包括Android)、 Hurd、 FreeBSD 等 。

操作案例

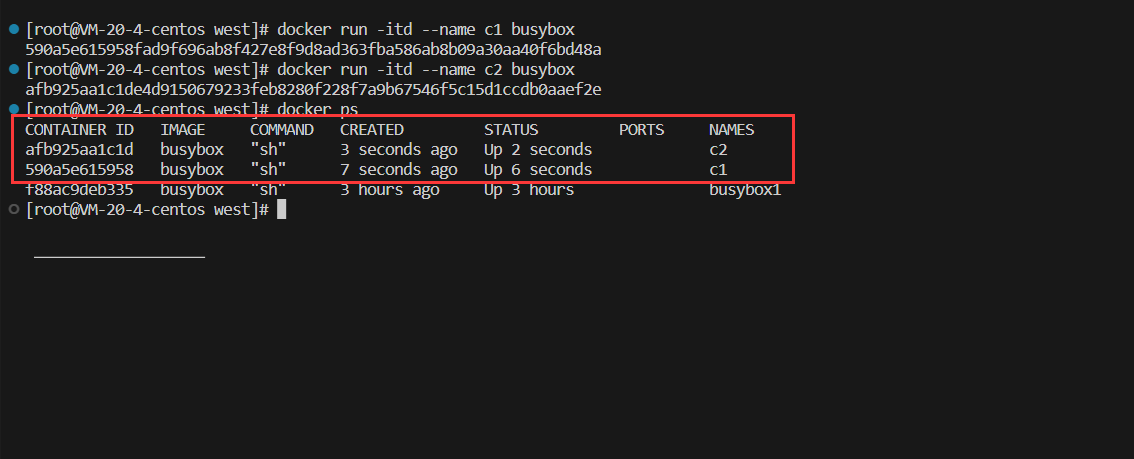

使用 busybox 镜像创建两个容器, 并且保持在后台运行 。

docker run -itd --name c1 busybox

docker run -itd --name c2 busybox

docker ls

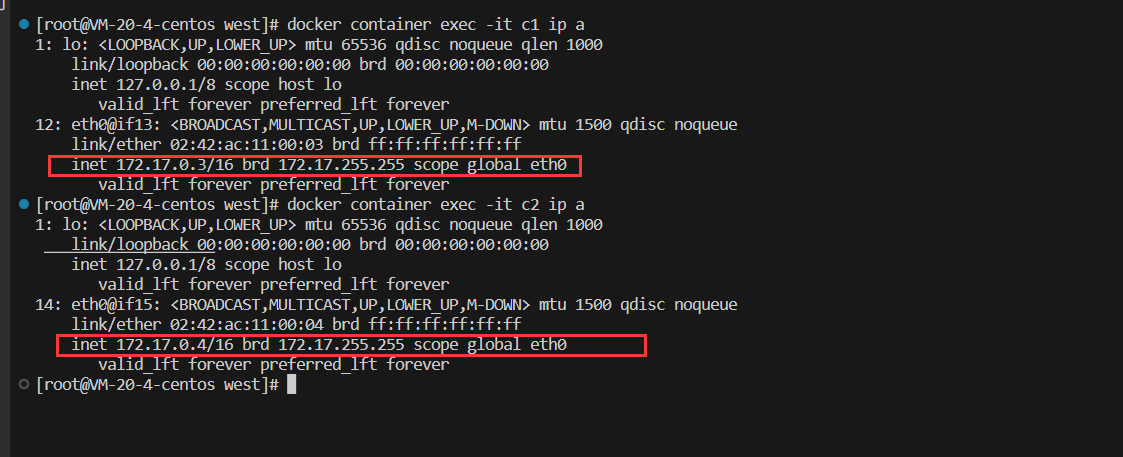

分别查看两个容器的ip信息:

docker container exec -it c1 ip a

docker container exec -it c2 ip a

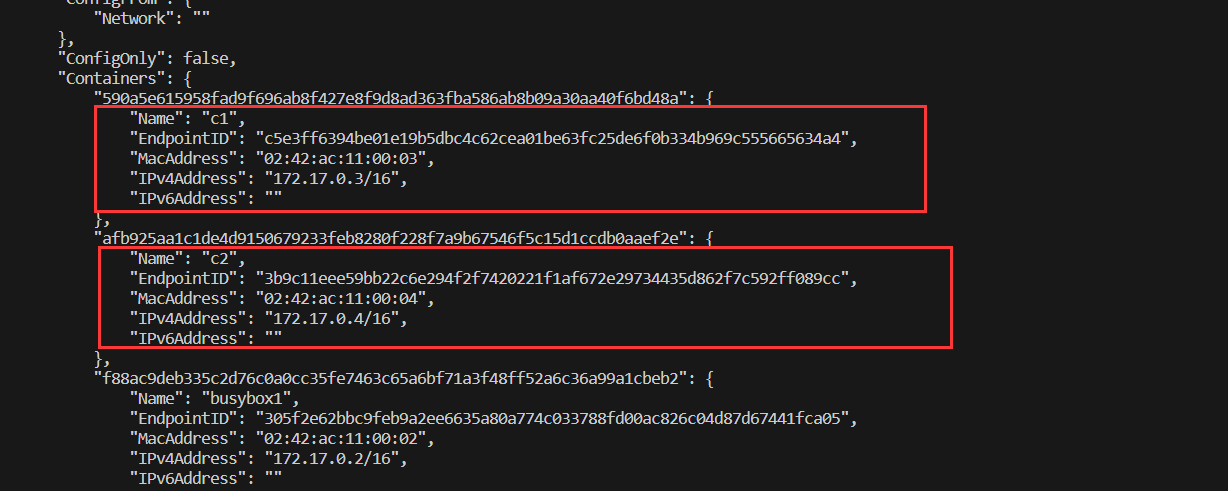

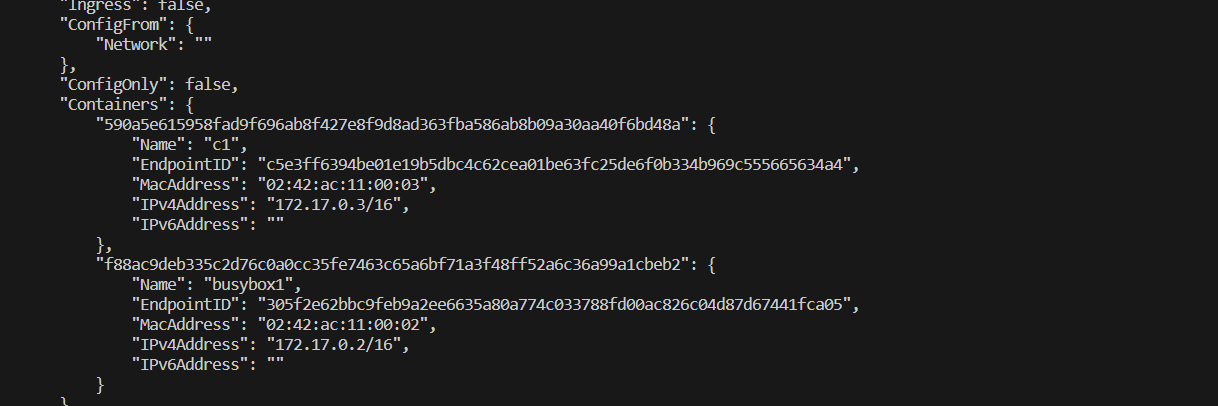

查看bridge网络信息

docker network inspect bridge

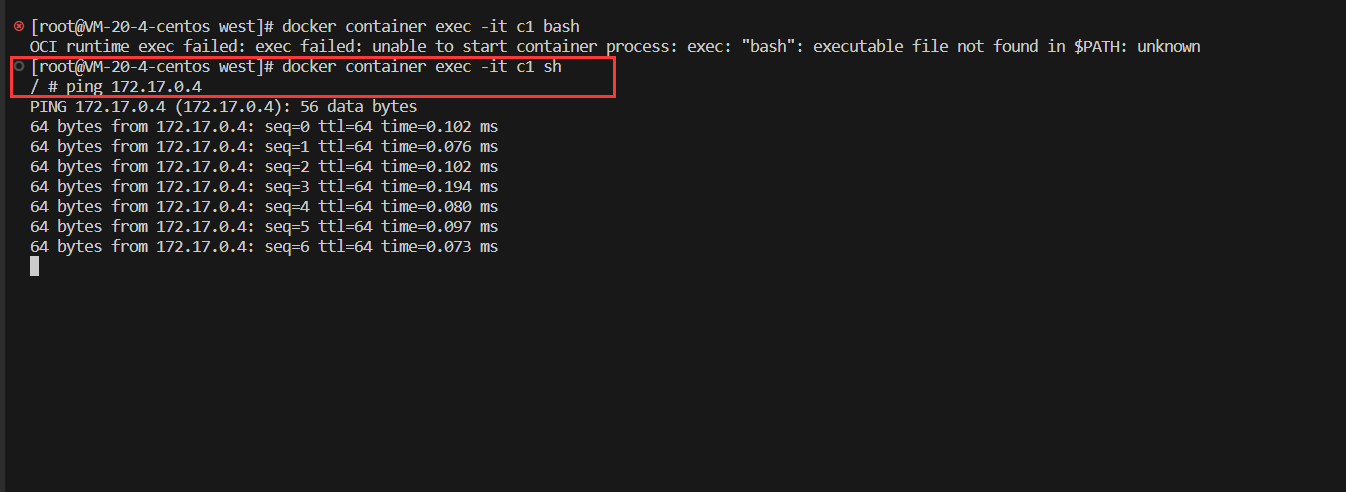

下面尝试用c1是否能够ping通c2,结果是能够ping通

docker container exec -it c1 sh

ping 172.17.0.4(c2的ip)

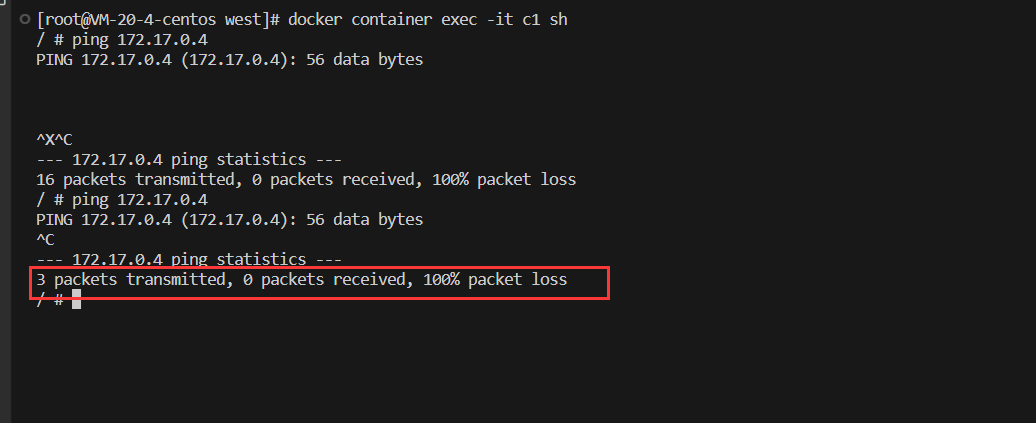

下面我们关闭容器c2,再尝试用c1是否能够ping通c2

docker container stop c2

docker network inspect bridge

在bridge中已经不存在容器c2。接下来尝试ping一下c2

docker container exec -it c1 sh

ping 172.17.0.4

结果是无法ping通,丢包率100%。

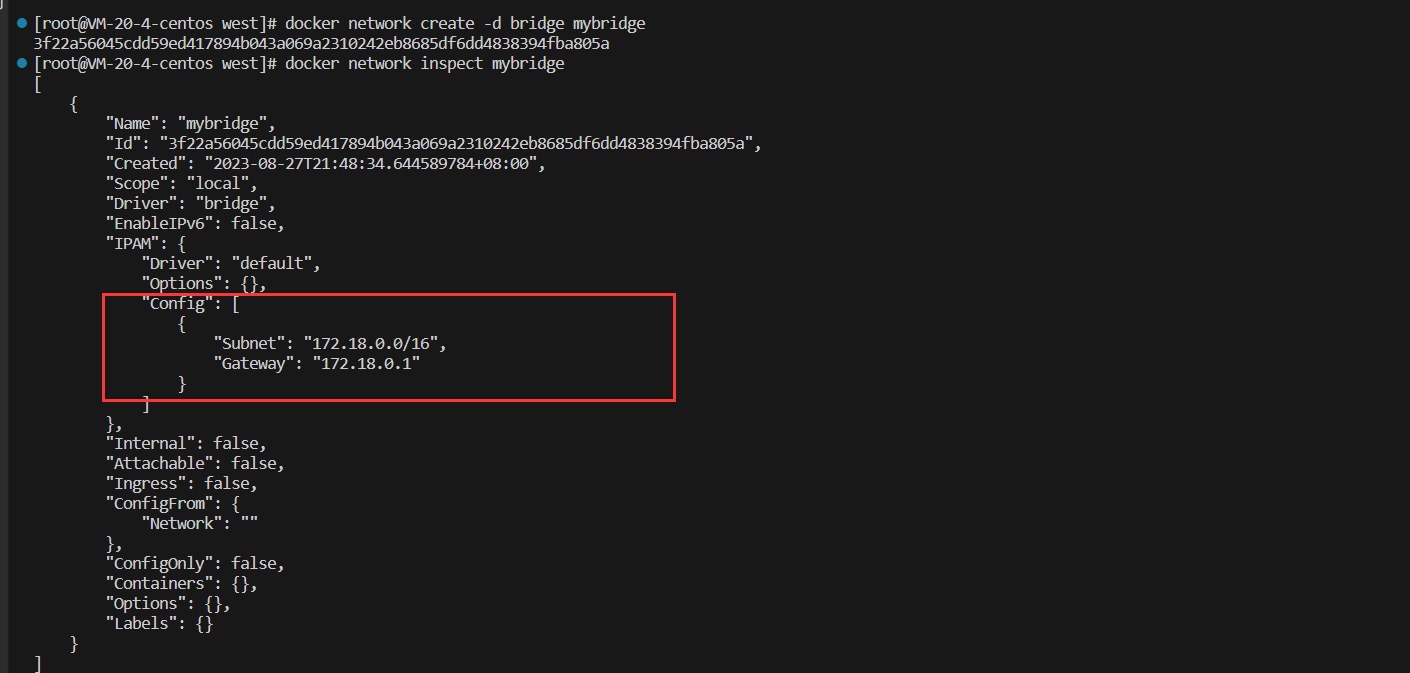

自定义创建bridge

在默认情况下, 我们创建的容器都会连接在 docker0 这个 bridge 上。也可以创建一些自定义的 bridge,让运行的容器通过自定义 bridge 进行通信。

docker network create -d bridge mybridge

docker network inspect mybridge

- -d,–driver 选项指定网络驱动程序

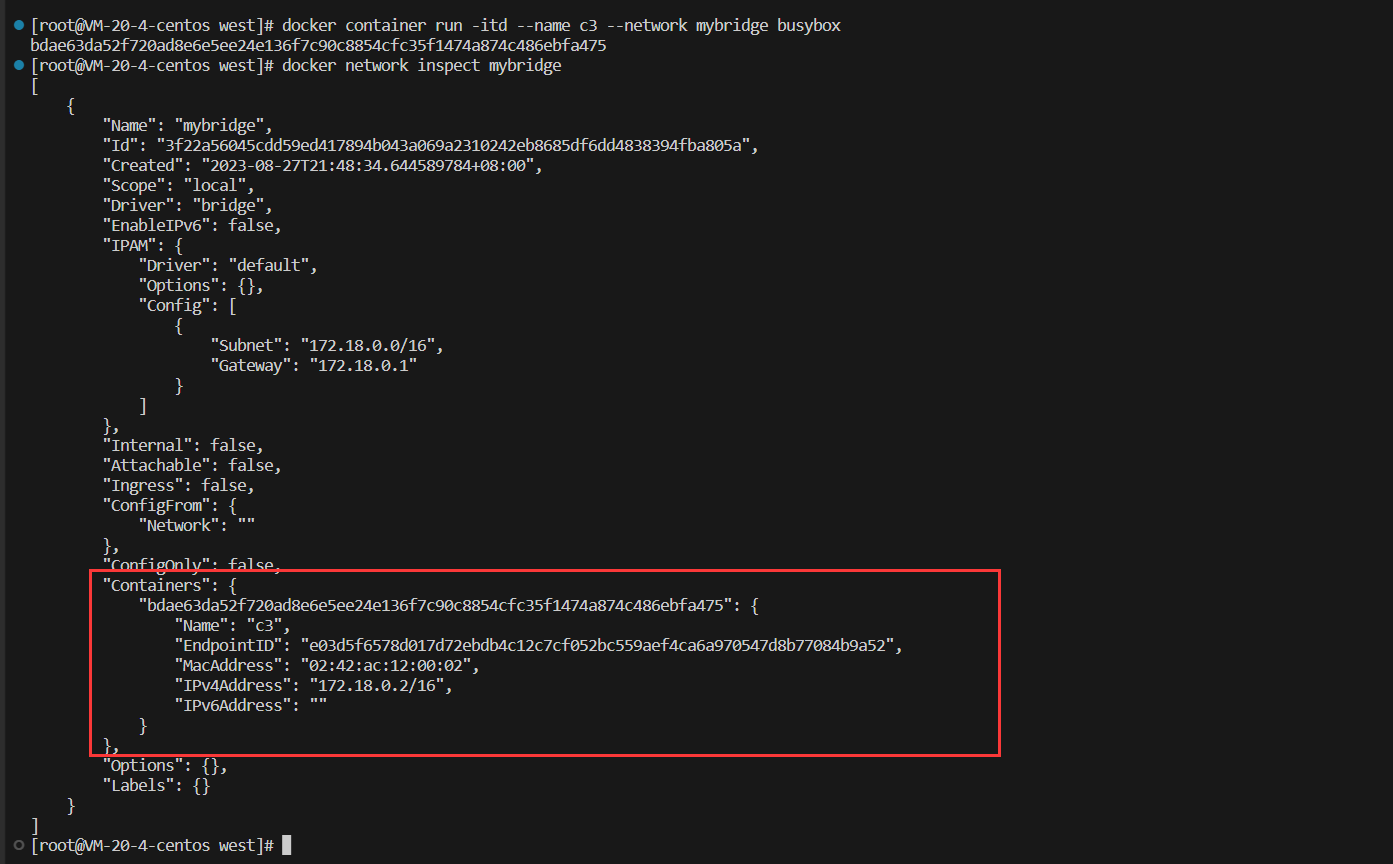

如何连接到指定的bridge?

可以通过–network 选项指定要连接的网络, 如果不指定, 默认是连接的 bridge。

docker container run -itd --name c3 --network mybridge busybox

C3成功连接到自定义的bridge中。

DNS解析

Docker 自定义桥接网络是支持通过 Docker DNS 服务进行域名解析的, 也就是说我们可以直接使用容器名进行通信,因为 DNS 服务可以解析容器名到 IP 地址的映射, 但是默认的 bridge 网络是不支持 DNS 的。

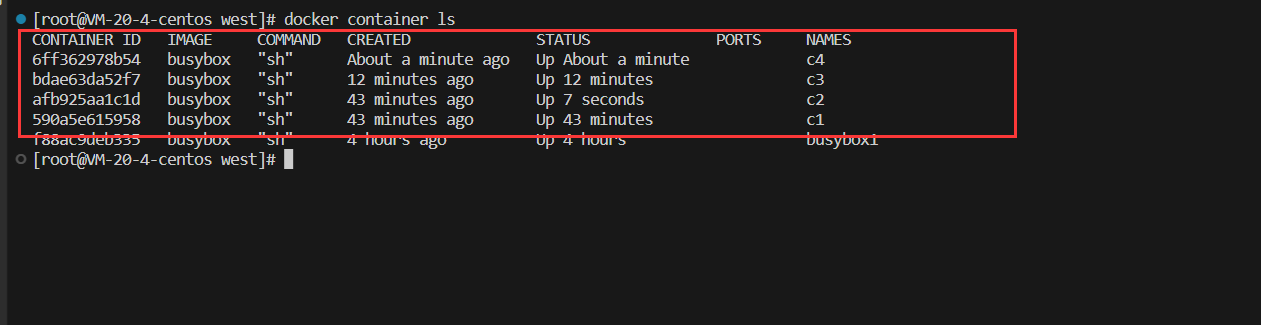

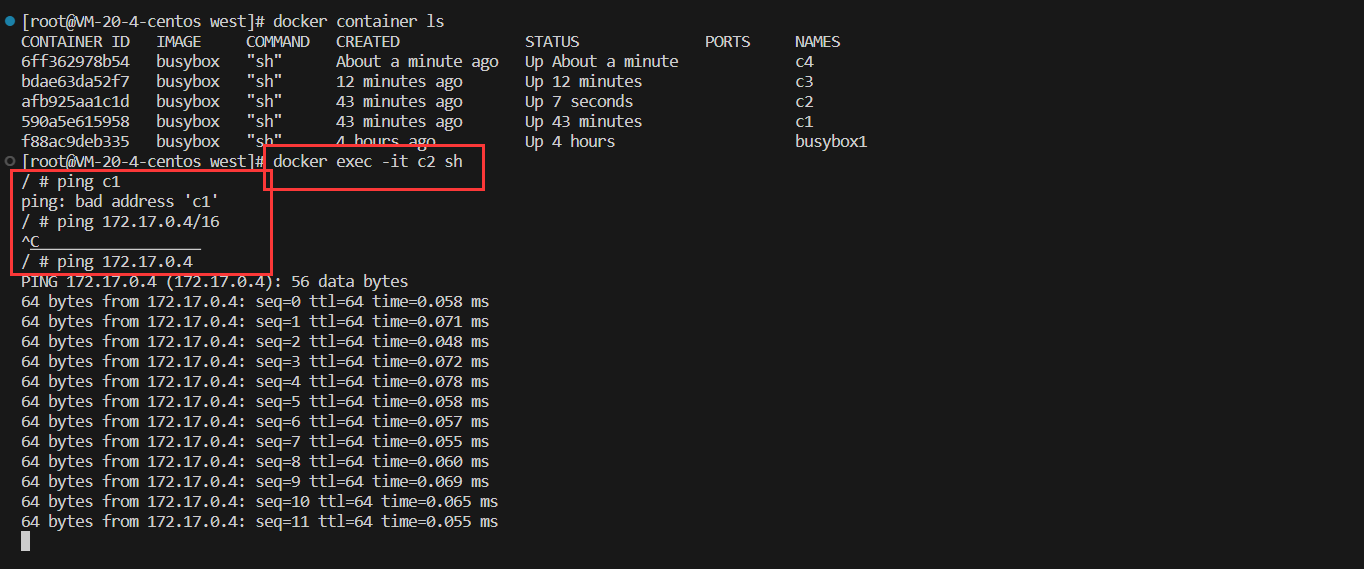

目前有四个容器:c1和c2在默认的bridge下,c3和c4在自定义的桥接网络mybridge

在默认的bridge下,用容器c2分别ping容器c1的IP和名字,结果IP能够ping通,而容器名不能。

docker exec -it c2 sh

ping c1

ping 172.17.0.4(c1的ip)

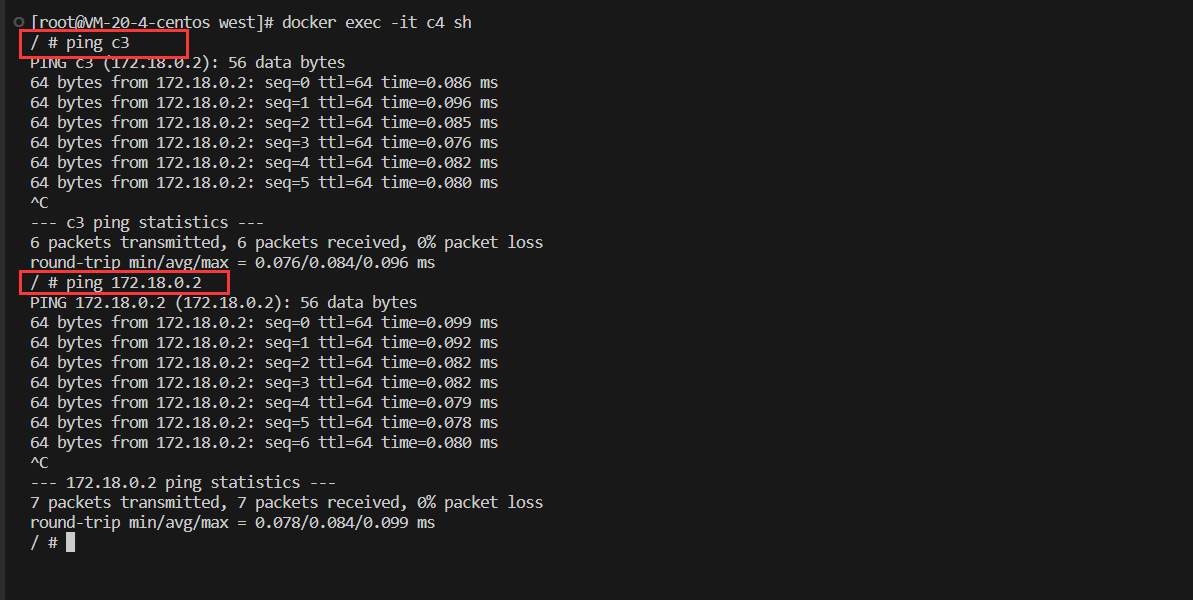

在自定义的mybridge下,用容器c4分别ping容器c3的IP和名字,结果IP和容器名都能够ping通。

docker exec -it c4 sh

ping c3

ping 172.18.0.2(容器c3的ip)

端口暴露和转发

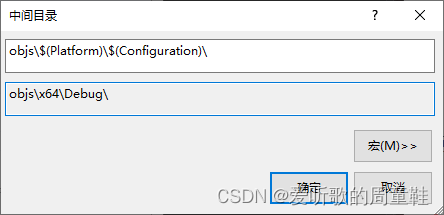

端口暴露方式

端口暴露有 2 种方式,在启动容器的时候添加端口参数,一种-P 暴露所有端口,一种是-p,暴露指定端口

-p:

将指定的容器端口映射至主机所有地址的一个动态端口, ·“动态端口”指随机端口,具体的映射结果可使用 docker port 命令查看

-p :将容器端口映射至指定的主机端口

端口转发

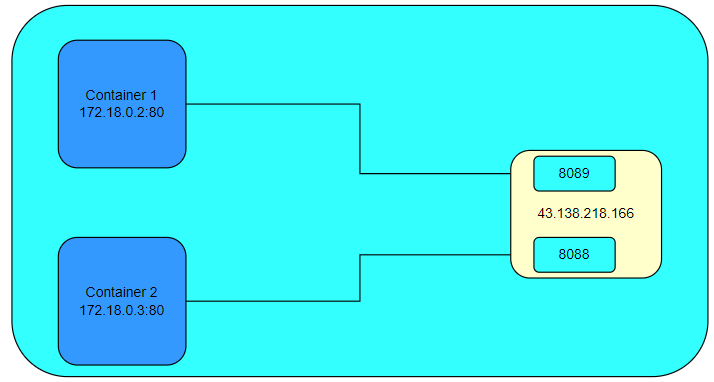

连接 bridge 网络的容器只能与连接在当前网络中的容器进行通信。如果一个容器想要对外提供一些网络服务的话,需要进行端口转发才可以实现。

端口转发将 Docker 容器的端口映射到宿主机的端口上,那么任何发送到宿主机该端口的流量,都会被转发到容器的端口中。如下图所示,两个容器内部均开放 80 端口,它们分别映射到宿主机的 8088 和 8089 端口, 即表示任何发送到 8088 端口的流量都会 转发到 Container 1 容器的 80 端口, 发送到 8089 端口的流程都会转发到Container 2 容器的 80 端口。

案例:

我们启动一个容器,配置 80 端口的转发:

docker run -dit --name mynginx -p 8088:80 nginx

当我们通过浏览器访问8088端口,就会得到nginx主页

docker_Host__458">docker Host 网络

网络介绍

Docker 容器运行默认都会分配独立的 Network Namespace 隔离子系统, 但是**如果基于 host 网络模式,容器将不会获得一个独立的 Network Namespace,而是和宿主机共用同一个 Network Namespace,容器将不会虚拟出自己的网卡, IP 等,而是直接使用宿主机的 IP 和端口。 **

连接到 host 网络的容器共享宿主机的网络栈,容器的网络配置与宿主机完全一样。我们可以通过 --network=host 指定使用 host 网络。

操作案例

docker container -itd --name c5 --network=host busybox

docker container exec c5 ip a

host网络模式的使用场景

- bridge 网络在通信的时候需要进行端口转发以及 NAT 地址转换,这势必会消耗掉一些资源以及性能。

- 直接使用 host 网络最大的好处就是性能好,如果容器对网络传输效率有较高的要求,建议选择 host 网络。当然也会牺牲一些东西,比如要考虑端口冲突问题,其他服务已经被占用的端口就不能再使用了。

docker_Container__489">docker Container 网络

网络介绍

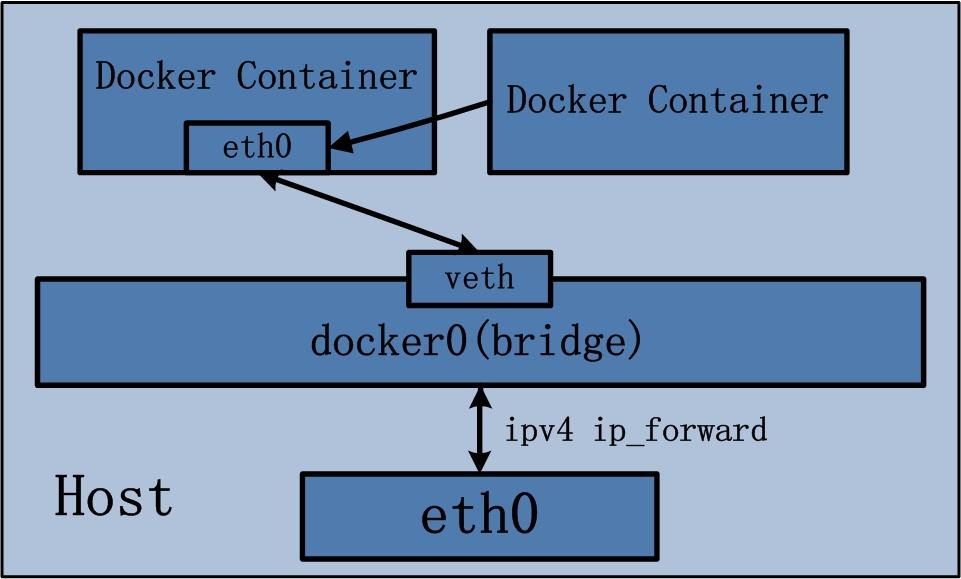

Docker Container 的 other container 网络模式是 Docker 中一种较为特别的网络的模式。

这个模式下的 Docker Container,会使用其他容器的网络环境。 之所以称为“特别”,是因为这个模式下容器的网络隔离性会处于 bridge 桥接模式与 host 模式之间。 Docker Container 共享其他容器的网络环境,则至少这两个容器之间不存在网络隔离,而这两个容器又与宿主机以及除此之外其他的容器存在网络隔离。

Docker Container 的 other container 网络模式实现逻辑如下:

- 查找 other container(即需要被共享网络环境的容器)的网络 namespace;

- 将新创建的 Docker Container(也是需要共享其他网络的容器)的 namespace,使用 other container 的 namespace。

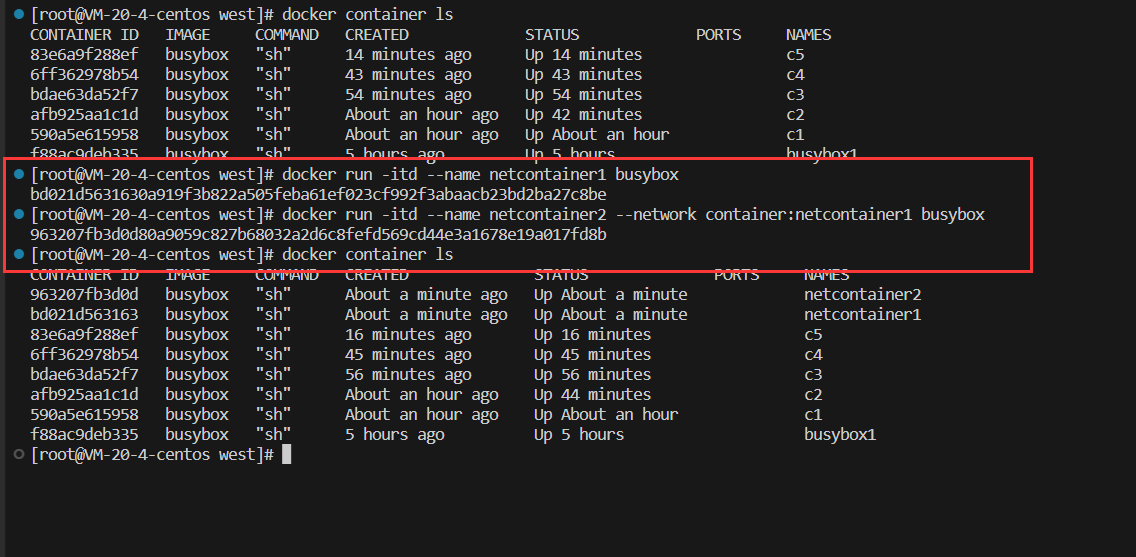

操作案例

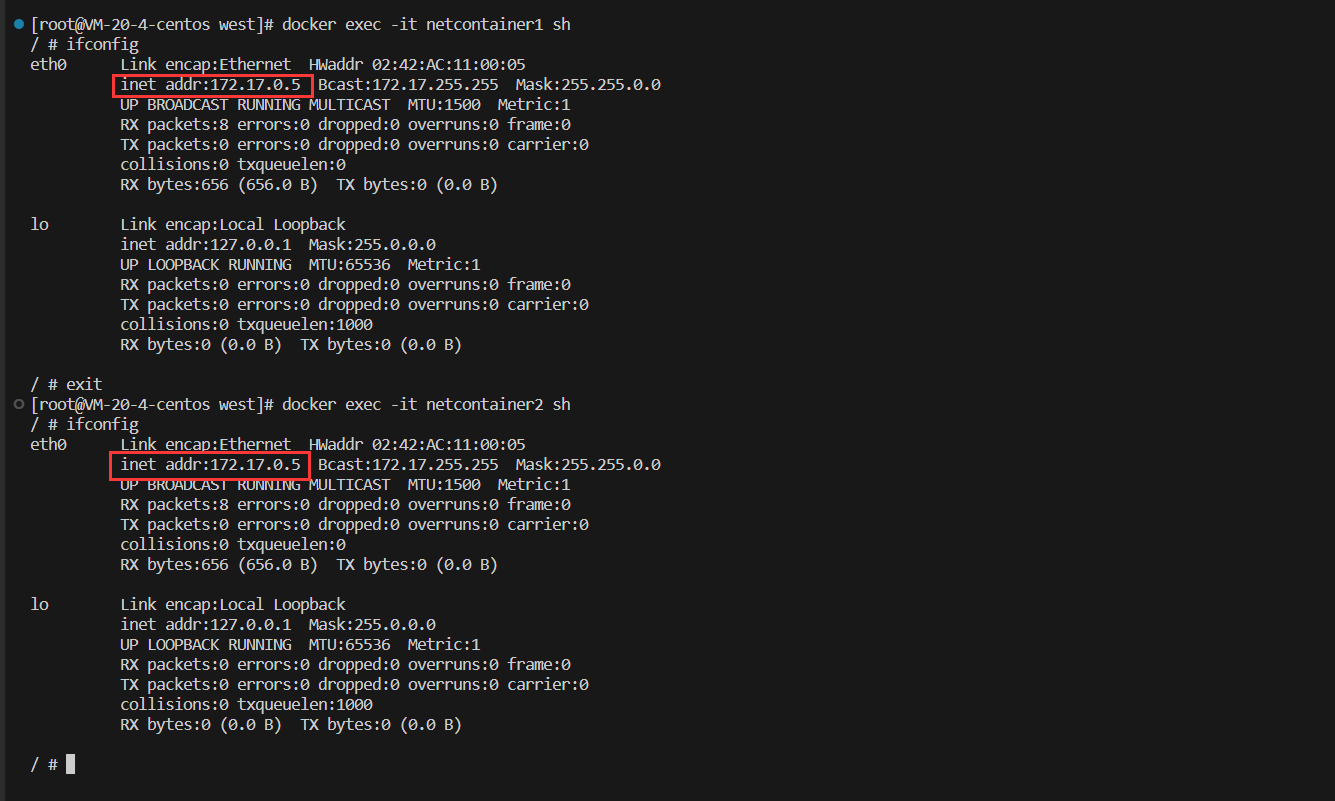

创建一个容器netcontainer1,使用 netcontainer1 的网络创建另外一个容器netcontainer2。

docker run -itd --name netcontainer1 busybox

docker run -itd --name netcontainer2 --network container:netcontainer1 busybox

查看俩个容器的ip配置信息,发现两个容器的ip和mac地址完全一样:

docker exec -it netcontainer1 sh

ifconfig

docker exec -it netcontainer2 sh

ifconfig

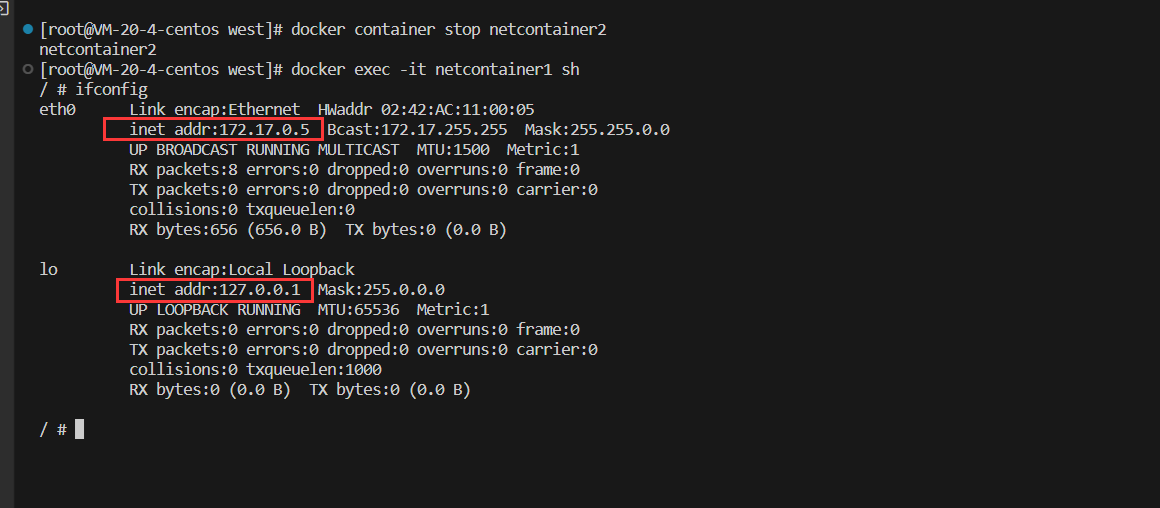

退出,关闭容器netcontainer2,再查看netcontainer1的ip信息:

docker container stop netcontainer2

docker exec -it netcontainer1 sh

ifconfig

可以看到,容器netcontainer1依然保存有两张网卡。

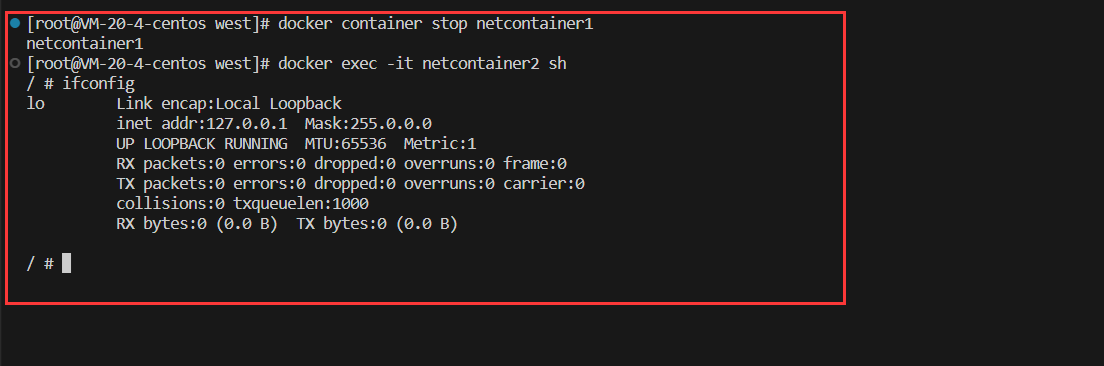

退出,关闭容器netcontainer1,再查看netcontainer2的ip信息:

docker container stop netcontainer1

docker exec -it netcontainer2 sh

ifconfig

可以看到,容器netcontainer2只保存有一张网卡,容器netcontainer1那张网卡被关闭掉。

使用场景

在这种模式下的 Docker Container 可以通过 localhost 来访问 namespace 下的其他容器,传输效率较高。但是两个容器之间存在依赖,如果依赖容器重启了,会导致另外一个服务的网络不可用

docker_none__560">docker none 网络

网络介绍

none 网络就是指没有网络。挂在这个网络下的容器除了 lo(本地回环),没有其他任何网卡。

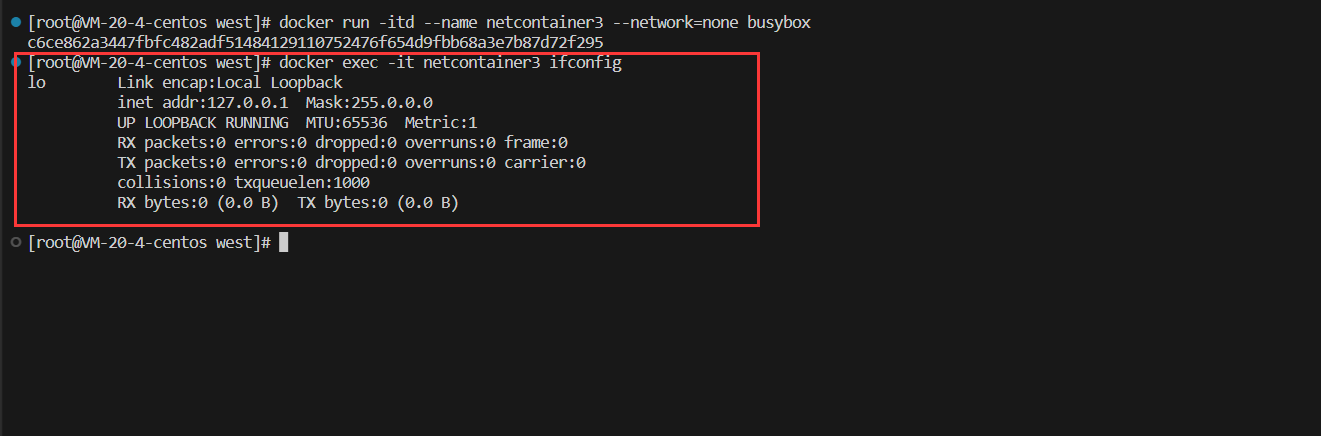

操作案例

在运行容器的时候,可以通过–network=none 参数来指定容器使用 none 网络。

docker run -itd --name netcontainer3 --network=none busybox

容器netcontainer3只有本地回环。

使用场景